Cum ar trebui omologate vehiculele autonome într-o eră a atacurilor cibernetice

Episodul 3

CarIntellect – Inteligență în mișcare

Introducere. O întrebare nouă pentru omologarea auto

În primele două episoade am analizat dependența vehiculelor autonome de conectivitate și vulnerabilitățile care pot apărea într-un ecosistem urban digitalizat.

O întrebare devine inevitabilă: cum ar trebui omologate aceste vehicule într-o lume în care atacurile cibernetice sunt tot mai frecvente?

Modelul clasic de omologare auto a fost construit în jurul siguranței mecanice și funcționale. În cazul vehiculelor autonome, această abordare nu mai este suficientă.

Astăzi, siguranța rutieră și securitatea informatică devin inseparabile.

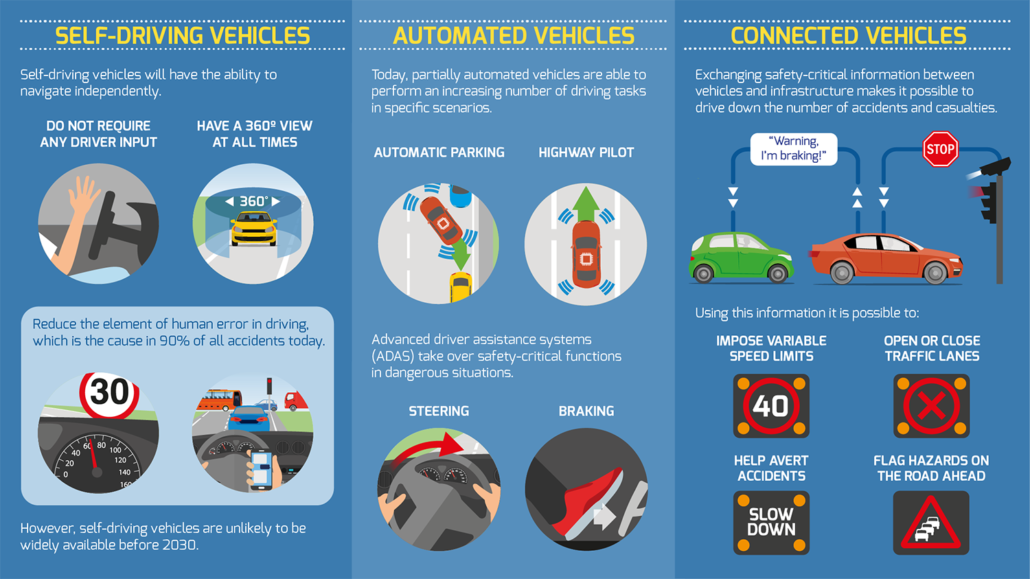

1. De la siguranță mecanică la siguranță digitală

Timp de decenii, omologarea vehiculelor a urmărit trei direcții principale:

- siguranța pasivă, structura caroseriei și sistemele de protecție

- siguranța activă, frânele, direcția și stabilitatea vehiculului

- conformitatea cu standardele de emisii și mediu

Vehiculul autonom schimbă această logică. În esență, el devine un sistem informatic mobil integrat într-o platformă mecanică.

Pe lângă componentele tradiționale apar sisteme complet noi:

- senzori multipli, radar, camere și LiDAR

- software de percepție și decizie

- actualizări software OTA

- conectivitate permanentă cu cloud și infrastructură urbană

În acest context, un atac informatic nu mai produce doar un efect digital. Poate genera un efect fizic direct asupra vehiculului, de la frânări nejustificate până la modificarea traiectoriei sau blocarea unor sisteme.

Din acest motiv, securitatea cibernetică devine parte a siguranței rutiere.

2. Primele reglementări internaționale

Primele cadre normative care tratează explicit această problemă au apărut în ultimii ani în cadrul reglementărilor internaționale.

Două regulamente UNECE sunt esențiale:

- UNECE Regulation 155, privind managementul securității cibernetice

- UNECE Regulation 156, privind managementul actualizărilor software

Aceste reglementări introduc două cerințe majore pentru producători.

Cybersecurity Management System (CSMS)

Producătorul trebuie să demonstreze că identifică și gestionează riscurile cibernetice pe tot ciclul de viață al vehiculului.

Software Update Management System (SUMS)

Actualizările software trebuie să fie controlate, verificate și documentate.

Pe piețele care aplică aceste reglementări, vehiculele nu mai pot fi omologate fără existența acestor sisteme.

Totuși, aceste reguli reprezintă doar un prim pas în adaptarea cadrului de reglementare la realitatea autonomiei.

3. Limitările procedurilor clasice de omologare

Modelul tradițional de omologare se bazează pe teste fizice repetabile:

- test de frânare

- test de impact

- test de stabilitate

Atacurile cibernetice nu funcționează însă după aceeași logică.

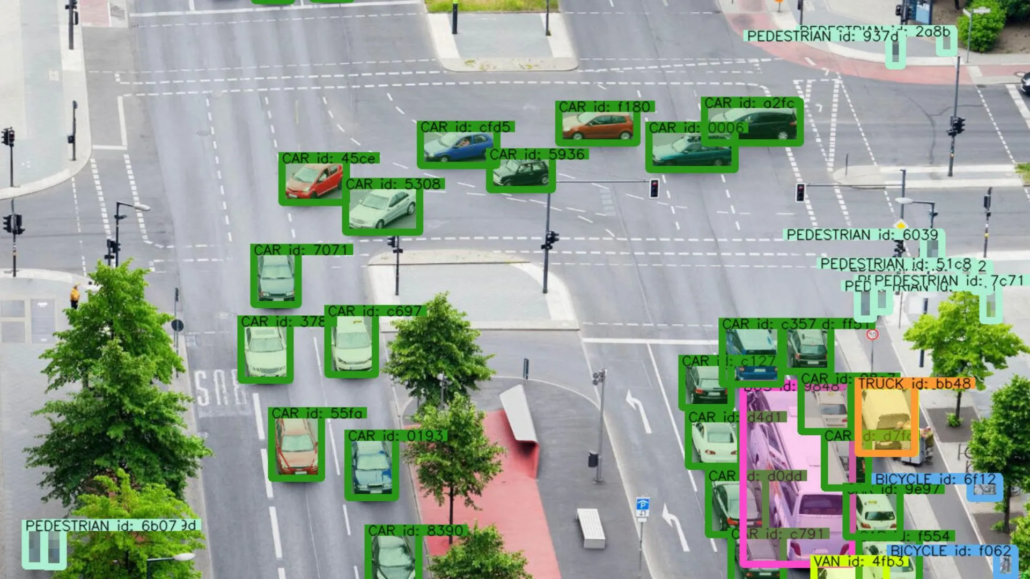

Un sistem autonom poate fi vulnerabil în moduri greu de anticipat, cum ar fi:

- manipularea senzorilor, fenomen cunoscut drept sensor spoofing

- atacuri asupra comunicațiilor V2X

- compromiterea procesului de actualizare OTA

- acces neautorizat la rețeaua internă a vehiculului

În plus, software-ul vehiculelor autonome evoluează constant prin actualizări.

Această realitate ridică o întrebare fundamentală pentru reglementatori:

poate fi considerat omologat un vehicul care își schimbă comportamentul software după ce a fost pus pe piață?

4. Cum ar putea arăta omologarea vehiculelor autonome

Pentru a răspunde noilor riscuri, procesul de omologare ar putea include mai multe niveluri de evaluare.

Audit de securitate cibernetică

Primul nivel ar trebui să vizeze arhitectura tehnică a vehiculului:

- separarea rețelelor interne

- criptarea comunicațiilor

- protecția unităților ECU

- controlul accesului la sistem

Un astfel de audit ar trebui realizat de laboratoare independente.

Testare de tip penetration testing

Vehiculul ar trebui supus unor atacuri simulate controlate:

- injectarea de mesaje în rețeaua CAN

- spoofing GPS

- manipularea senzorilor vizuali sau LiDAR

- interferențe radio

Scopul acestor teste nu este doar identificarea vulnerabilităților, ci și observarea modului în care vehiculul reacționează în situații compromise.

Validarea comportamentului în scenarii compromise

Un sistem autonom trebuie să demonstreze că poate intra într-o stare sigură atunci când integritatea sistemului este afectată.

Aceasta poate include:

- reducerea vitezei

- oprirea controlată a vehiculului

- transferul controlului către șofer

Principiul este similar conceptului de fail-safe utilizat în aviație.

Monitorizare post-omologare

Pentru vehiculele autonome, omologarea nu mai poate fi un proces static.

Ar putea deveni necesare:

- raportarea incidentelor cibernetice

- validarea actualizărilor software

- audituri periodice ale sistemelor digitale

În acest model, omologarea se transformă într-un proces continuu de supraveghere tehnică.

5. Rolul laboratoarelor de testare

În acest context, laboratoarele de testare auto vor avea un rol mult mai complex decât în prezent.

Pe lângă testele mecanice și dinamice, acestea vor trebui să includă:

- laboratoare dedicate securității cibernetice

- simulatoare pentru trafic autonom

- infrastructură de testare V2X

- validarea actualizărilor software

Deja marile centre europene de testare investesc în infrastructuri de cyber-testing pentru vehicule autonome.

Pentru Europa de Est, această evoluție poate deveni o oportunitate strategică: dezvoltarea unor centre independente capabile să valideze atât siguranța fizică, cât și securitatea digitală a vehiculelor.

6. O schimbare de filozofie

Vehiculul autonom modifică o premisă fundamentală a industriei auto.

În trecut, vehiculul era un produs mecanic relativ stabil.

Astăzi, vehiculul devine un sistem software aflat în evoluție permanentă.

În acest context, omologarea nu mai poate fi doar o verificare tehnică realizată înainte de punerea pe piață. Ea trebuie să devină un proces de supraveghere continuă a unui sistem digital complex.

Concluzie

Atacurile cibernetice transformă securitatea informatică într-o componentă esențială a siguranței rutiere.

Integrarea vehiculelor autonome în trafic nu va depinde doar de performanța tehnologică, ci și de existența unor metode credibile de testare a rezilienței digitale.

Reglementările actuale reprezintă doar începutul. Următorul pas va fi dezvoltarea unor proceduri standardizate de testare a securității cibernetice, comparabile cu testele de impact sau frânare.

Fără aceste mecanisme, provocarea nu va fi doar tehnologică. Va deveni una de încredere publică în mobilitatea autonomă.

Disclaimer

Acest material are caracter analitic și informativ și reflectă interpretări tehnice asupra evoluțiilor din domeniul mobilității autonome, reglementării auto și securității cibernetice aplicate vehiculelor.

Opiniile prezentate aparțin autorului și se bazează pe analiza cadrului de reglementare internațional, pe informații publice și pe evoluțiile tehnologice observate în industrie. Ele nu reprezintă poziția oficială a vreunei instituții sau organizații și nu trebuie interpretate ca atare.

Articolul nu constituie consultanță tehnică, juridică sau de reglementare și nu înlocuiește analiza realizată de autorități competente sau de organisme de certificare. Conținutul poate deveni parțial depășit pe măsură ce tehnologia și reglementările evoluează.

- Mircea Lucescu. Despre rigoare, construcție și căutarea neobosită a perfecțiunii

- Criza energetică și viitorul mobilității

- Autonomia auto: între promisiune tehnologică și vulnerabilitate sistemică

- Poate un hacker să provoace un accident în masă într-un oraș autonom?

- Cum ar trebui omologate vehiculele autonome într-o eră a atacurilor cibernetice

Recent impressions